В последние годы появляется большое количество статей, посвященных анализу российского алгоритма блокового («блочного») шифрования ГОСТ 28147-89 (см. [ГОСТ]). Одновременно с этим в российских СМИ и блогах российских пользователей растет число заметок о данном алгоритме: как освещающих различной степени достоверности результаты атак на российский стандарт, так и содержащих мнения о его эксплуатационных характеристиках. У авторов (а, следовательно, и читателей) данных заметок зачастую складывается впечатление, что отечественный алгоритм шифрования является морально устаревшим, медленным и обладающим уязвимостями, делающими его подверженным атакам в существенной мере больше, чем зарубежные алгоритмы шифрования с аналогичной длиной ключа. Данной серией заметок мы хотели бы в доступной форме рассказать о настоящем положении дел с российским стандартом. В первой части будут освещены все известные международной криптографической общественности атаки на ГОСТ 28147-89, текущие оценки его стойкости. В будущих публикациях мы также подробно рассмотрим свойства стандарта с точки зрения возможности построения эффективных реализаций.

Николя Куртуа – «великий и ужасный»

Начнем с рассказа о деятельности Николя Куртуа, который является автором целого цикла работ, посвященных российскому стандарту блокового шифрования ([Cour1-Cour5]).

В октябре 2010 года был начат процесс рассмотрения вопроса о включении алгоритма ГОСТ 28147-89 в международный стандарт ISO/IEC 18033-3. Уже в мае 2011 года на электронном архиве ePrint появилась статья известного криптографа Николя Куртуа [Cour1], отмеченного весьма неоднозначным отношением к нему мирового криптографического сообщества. Публикации Куртуа представляют собой печальный пример манипулирования понятиями, которое не открывает никаких новых свойств рассматриваемого объекта, но с претензией на сенсацию провоцирует распространение в некомпетентной среде ошибочных мнений о его действительных свойствах.

Эта, а также последующие ([Cour2-Cour6]) посвященные ГОСТ 28147-89 статьи Куртуа имеют крайне сходную структуру. В аннотации и введении содержится насыщенный эпитетами текст о том, насколько ужасающе слабым оказался российский стандарт блокового шифрования, как легко было построить на него атаку и как катастрофично было положение наивного комитета ISO, который, практически находясь на краю пропасти, чуть было не принял столь уязвимый российский стандарт в качестве международного. Далее присутствуют несколько оценок трудоемкости атак Куртуа, существенно меньших априорной (трудоемкости полного перебора ключей) 2256, несколько слов о недальновидности международного криптографического сообщества, в очередной раз отвергнувшего очередную его работу, а дальше… дальше идет основное содержание работы, в котором дошедший до него читатель (а не журналист, радостно закрывший статью, чтобы мгновенно поделиться с миром новостью о тотальных уязвимостях в российском стандарте), к своему удивлению, не находит ничего похожего на строгий научный текст с обоснованиями атак: вместо повествования, построенного по принципу «утверждение-доказательство», в работах присутствуют «факты» и комментарии к этим фактам. В качестве обоснования этих фактов приводятся, в лучшем случае, правдоподобные рассуждения, но никак не строгие доказательства. В заключениях работ содержится еще один яркий фрагмент текста о совершенной неожиданности обнаружения столь существенных слабостей в блоковом шифре, разработанном в недрах лабораторий могучего КГБ СССР.

«It appears that also that it is for the first time in history that a major standardized block cipher intended to provide a military-grade level of security and intended to protect also classified and secret documents, for the government, large banks and other organisations, is broken by a mathematical attack.» [Cour1]

Алгебраический метод

Рассуждения Куртуа строятся вокруг двух классов методов криптоанализа: алгебраических методов и дифференциальных. Рассмотрим первый класс методов.

Упрощенно метод алгебраического криптоанализа можно описать как составление и решение большой системы уравнений, каждое из решений которой соответствует цели криптоаналитика (например, если система составляется по одной паре открытого и шифрованного текстов, то все решения этой системы соответствуют ключам, при которых данный открытый текст преобразуется в данный шифрованный). То есть, в случае задачи криптоанализа блокового шифра, суть алгебраического метода криптоанализа состоит в том, что ключ находится в результате решения системы полиномиальных уравнений. Основная сложность состоит в том, чтобы с учетом особенностей конкретного шифра суметь составить как можно более простую систему, чтобы процесс ее решения занял как можно меньше времени. Здесь ключевую роль играют особенности каждого конкретного анализируемого шифра.

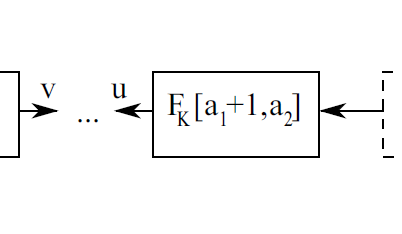

Алгебраический метод, эксплуатируемый Куртуа, коротко можно описать так. На первом этапе используются такие свойства ГОСТ 28147-89, как существование неподвижной точки для части шифрующего преобразования, а также так называемой точки отражения (reflection point). Благодаря этим свойствам из достаточно большого количества пар открытых-шифрованных текстов выбирается несколько пар, которые позволяют рассматривать преобразования не на 32, а лишь на 8 раундах. Второй этап состоит в том, что по полученным на первом этапе результатам 8-ми раундовых преобразований строится система нелинейных уравнений, неизвестными в которой являются биты ключа. Далее эта система решается (это звучит просто, но в действительности является самой трудоемкой частью метода, т.к. система состоит из нелинейных уравнений).

Как уже отмечалось выше, нигде в работе нет детального описания и анализа трудоемкости второго и главного этапа определения ключа. Именно трудоемкость второго этапа определяет трудоемкость всего метода в целом. Вместо этого автор приводит пресловутые «факты», на основе которых делает оценки трудоемкости. Утверждается, что эти «факты» основаны на результатах экспериментов. Анализ «фактов» из работы Куртуа в целом приведен в работе [Rud2] отечественных авторов. Авторами этой работы отмечается, что многие из представленных без каких-либо доказательств «фактов» Куртуа при экспериментальной проверке оказались ложными. Авторы статьи пошли дальше и за Куртуа провели анализ трудоемкости второго этапа с помощью хорошо обоснованных алгоритмов и оценок. Получившиеся в результате оценки трудоемкости показывают полную неприменимость представленной атаки. Помимо отечественных авторов, большие проблемы, которые возникают у Куртуа с оценками и обоснованием своих методов, отмечались также, например, в работе [Cid].

Дифференциальный метод

Рассмотрим второй метод Куртуа, который основан на дифференциальном криптоанализе.

Общий метод дифференциального криптоанализа базируется на эксплуатации свойств используемых в криптографических примитивах нелинейных отображений, связанных с влиянием значения ключа на зависимости между разностями пар входных и пар выходных значений данных отображений. Опишем основную идею дифференциального метода криптографического анализа блокового шифра. Обычно блоковые шифры преобразуют входные данные поэтапно с помощью некоторого количества так называемых раундовых преобразований, причем каждое раундовое преобразование использует не весь ключ, а лишь некоторую его часть. Рассмотрим немного «усеченный» шифр, который отличается от исходного тем, что в нем нет последнего раунда. Предположим, что удалось установить, что в результате зашифрования с помощью такого «усеченного» шифра двух открытых текстов, отличающихся в некоторых фиксированных позициях, с большой вероятностью получаются шифртексты, которые также отличаются в некоторых фиксированных позициях. Это свойство показывает, что «усеченный» шифр с большой вероятностью оставляет зависимость между некоторыми открытыми текстами и результатами их зашифрования. Чтобы с помощью этого явного недостатка восстановить часть ключа, необходимо иметь возможность зашифровать заранее выбранные открытые тексты на том ключе, который мы хотим восстановить (так называемая «атака с выбранным открытым текстом»). В начале процедуры «вскрытия ключа» случайно генерируется некоторое количество пар открытых текстов, отличающихся в тех самых фиксированных позициях. Все тексты зашифровываются с помощью «полного» шифра. Полученные пары шифртекстов используются для восстановления тех битов ключа, которые используются в последнем раундовом преобразовании, следующим образом. С помощью некоторого выбранного наугад значения искомых битов ключа ко всем шифртекстам применяется преобразование, обратное последнему раундовому преобразованию. По сути, если мы угадали искомое значение битов ключа, мы получим результат работы «усеченного» шифра, а если не угадали – мы фактически «еще больше зашифруем данные», что только уменьшит замеченную выше зависимость между блоками (отличие в некоторых фиксированных позициях). Другими словами, если среди результатов такой «дообработки» шифртекстов нашлось достаточно много пар, отличающихся в известных нам фиксированных позициях, то это означает, что мы угадали искомые биты ключа. В противном случае таких пар найдется существенно меньше. Поскольку в каждом раунде используется только часть ключа, искомых битов (то есть битов ключа, используемых в последнем раунде) не так много, как битов в полном ключе и их можно просто перебрать, повторяя указанные выше действия. В таком случае мы обязательно когда-нибудь наткнемся на правильное значение.

Из приведенного выше описания следует, что самое важное в дифференциальном методе анализа – это номера тех самых позиций в открытых текстах и шифртекстах, отличия в которых играют ключевую роль при восстановлении битов ключа. Принципиальное наличие этих позиций, как и набор их номеров, напрямую зависит от свойств тех нелинейных преобразований, которые используются в любом блоковом шифре (обычно вся «нелинейность» сосредоточена в так называемых S-блоках или узлах замены).

Куртуа использует несколько модифицированный вариант дифференциального метода. Сразу же отметим, что свой анализ Куртуа проводит для S-блоков, отличных от действующих и от предложенных в ISO. В работе приводятся дифференциальные характеристики (те самые номера, в которых должны отличаться блоки) для малого числа раундов. Обоснование продления характеристик на большее число раундов, как водится, основано на «фактах». Куртуа высказывает, опять же, ничем, кроме его авторитета, не подкрепленное предположение, что изменение S-блоков не повлияет на стойкость ГОСТ 28147-89 против его атаки (при этом по непонятным причинам S-блоки из 1-го рабочего проекта дополнения к стандарту ISO/IEC 18033-3 не рассматривались). Анализ, проведенный авторами статьи [Rud2], показывает, что даже если принять на веру необоснованные «факты» Куртуа и провести анализ ГОСТ 28147-89 с другими S-блоками, то атака опять же оказывается не лучше полного перебора.

Детальный анализ работ Куртуа с подробным обоснованием беспочвенности всех утверждений о снижении стойкости российского стандарта был проведен в работах [Rud2, Руд2].

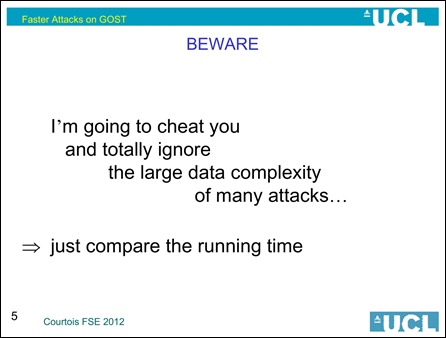

При этом абсолютное отсутствие аккуратности выкладок признает даже сам Куртуа! Следующий слайд взят из презентации Куртуа на секции коротких объявлений FSE 2012.

Необходимо отметить, что работы Куртуа неоднократно критиковались также и зарубежными исследователями. Например, его работы по построению атак на алгоритм блокового шифрования AES с помощью XSL-метода содержали те же принципиальные недоработки, что и работы по анализу российского стандарта: большинство оценок трудоемкости появляется в тексте совершенно безосновательно и бездоказательно – подробную критику можно найти, например, в работе [Cid]. Кроме того, сам Куртуа признает повсеместные отказы в публикации его работ на крупных криптографических конференциях и в признанных рецензируемых журналах, оставлявшие ему зачастую лишь возможность выступить на секции коротких объявлений. Об этом, например, можно прочитать в разделе 3 работы [Cour4]. Вот некоторые цитаты, приводимые самим Куртуа и относящиеся к его работам:

- «I think that the audiences of Asiacrypt will not feel it is interesting». Рецензент Asiacrypt 2011.

- «… there is a big, big, big problem: this attack, which is the main contribution of the paper has already been published at FSE’11 (it was even the best paper), …». Рецензент Crypto 2011.

Таким образом, профессиональная часть международной криптографической общественности относится к качеству работ Куртуа с не меньшим сомнением, чем, скажем, к не подтвержденным никакими последовательными выкладками заявлениям некоторых российских специалистов об их умении взламывать AES за 2100 или к очередным "доказательствам" на две страницы гипотезы о неравенстве сложностных классов P и NP.

Атаки Исобе и Динура-Данкельмана-Шамира

Общая идея атак Исобе ([Isobe]) и Динура-Данкельмана-Шамира (далее: атака ДДШ) ([DDS]) заключается в построении для определенного (зависящего от ключа) узкого множества открытых текстов эквивалентного на этом множестве преобразования, имеющего более простую, чем само шифрующее преобразование, структуру. В случае метода Исобе это множество таких 64-битных блоков x, что F8-1(Swap(F8(z))) = z, где z = F16(x), через F8(x) и F16(x) обозначены первые 8 и первые 16 раундов шифрования ГОСТ 28147-89 соответственно, через Swap – операция обмена местами половинок 64-байтового слова. При попадании открытого текста в это множество результат полного 32-раундового преобразования ГОСТ 28147-89 совпадает с результатом 16-раундового, что и эксплуатируется автором атаки. В случае метода ДДШ это множество таких x, что F8(x) = x (неподвижная точка преобразования F8). Для всякого открытого текста из этого множества преобразование ГОСТ 28147-89 работает в точности так же, как последние его 8 раундов, что и упрощает анализ.

Трудоемкость атаки Исобе составляет 2224 операций зашифрования, атаки ДДШ – 2192. Однако все вопросы о том, следует ли, что атаки Исобе и ДДШ вносят новые ограничения на условия применения нашего алгоритма, снимает оценка требований к объему материала, необходимого для проведения каждой из атак: для метода Исобе требуется 232 пар открытых и шифрованных текстов, а для метода ДДШ – 264. Обработка таких объемов материала без смены ключа априорно неприемлема для любого блокового шифра с длиной блока 64: на материале объемом 232, с учетом задачи о днях рождения (см., например, [ISO]), близка к 1/2 вероятность появления повторяющихся блоков, что предоставит нарушителю возможность делать по шифрованным текстам некоторые заключения об открытых текстах без определения ключа. Наличие же 264 пар открытых и шифрованных текстов, полученных на одном ключе, фактически позволяет противнику осуществлять операции зашифрования и расшифрования вообще без знания этого ключа. Это обусловлено чисто комбинаторным свойством: противник в этом случае обладает всей таблицей шифрующего преобразования. Такая ситуация абсолютно недопустима ни при каких разумных эксплуатационных требованиях. Например, в КриптоПро CSP присутствует техническое ограничение на объём шифруемого (без преобразования ключа) материала в 4 Мб (см. [CPDN]). Таким образом, строгий запрет на использование ключа на материале такого объема присущ всякому блоковому шифру с длиной блока 64 бита, а следовательно, атаки Исобе и ДДШ никоим образом не сужают область использования алгоритма ГОСТ 28147-89 при сохранении максимально возможной стойкости 2256.

Безусловно, нельзя не отметить, что исследователями (Исобе и Динуром-Данкельманом-Шамиром) было показано, что некоторые свойства алгоритма ГОСТ 28147-89 позволяют находить пути анализа, не учтенные создателями алгоритма. Простой вид ключевого расписания, существенно упрощающий задачу построения эффективных реализаций, также позволяет для некоторых редких случаев ключей и открытых текстов строить более простые описания преобразований, производимых алгоритмом.

В работе [ДмухМаршалко] продемонстрировано, что данное негативное свойство алгоритма может быть легко устранено с полным сохранением эксплуатационных характеристик, однако оно, к сожалению, является неотъемлемой частью алгоритма в повсеместно используемом его виде.

Отметим, что определенные небрежности в оценках средней трудоемкости присутствуют и в работе Динура, Данкельмана и Шамира. Так, при построении атаки не уделяется должного внимания следующему моменту: для существенной доли ключей множество открытых текстов x, таких, что F8(x) = x, является пустым: неподвижных точек у 8 раундов преобразования может просто не быть. Существование неподвижных точек зависит также и от выбора узлов замены. Таким образом, атака является применимой только при определенных узлах замены и ключах.

Стоит упомянуть также еще об одной работе с атакой на ГОСТ 28147-89. В феврале 2012 года на электронном архиве ePrint международной криптографической ассоциации появилась обновленная версия статьи [ZhuGong] (от ноября 2011 года), которая содержала новую атаку на ГОСТ 28147-89. Характеристики представленной атаки таковы: объем материала – 232 (как у Исобе), а трудоемкость – 2192 (как у ДДШ). Таким образом, эта атака улучшала рекордную по времени атаку ДДШ по объему материала с 264 до 232. Отметим отдельно, что авторы честно привели все выкладки с обоснованием трудоемкости и объема материала. Через 9 месяцев в приведенных выкладках была найдена принципиальная ошибка, и с ноября 2012 года обновленная версия статьи в электронном архиве уже не содержит каких-либо результатов касательно отечественного алгоритма.

Атаки в предположении, что нарушитель знает «кое-что» о ключах

Заметим напоследок, что в литературе также имеется некоторое количество работ (см., например, [R] и [П]), посвященных атакам на ГОСТ 28147-89 в так называемой модели со связанными ключами. Данная модель в своей основе содержит предположение о возможности нарушителя получать доступ для анализа не просто к парам открытых и шифрованных с помощью искомого ключа текстов, но также к парам открытых и шифрованных текстов, полученных с помощью (также неизвестных) ключей, отличающихся от искомого известным регулярным образом (например, в фиксированных битовых позициях). В данной модели действительно удается получить интересные результаты о ГОСТ 28147-89, однако в этой модели не менее сильные результаты удается получать и о, например, получившем наиболее широкое распространение в современных сетях общего пользования стандарте AES (см, например, [Khovr]). Заметим, что условия для проведения такого рода атак возникают при использовании шифра в некотором протоколе. Нельзя не отметить, что результаты такого рода, хоть и представляют несомненный академический интерес с точки зрения изучения свойств криптографических преобразований, но фактически не относятся к практике. Например, все сертифицированные ФСБ России средства криптографической защиты информации выполняют строжайшие требования по схемам выработки ключей шифрования (см., например, [ESP]). Как указано в результатах проведенного в [Rud1] анализа, при наличии 18 связанных ключей и 210 пар блоков открытого и шифрованного текста трудоемкость полного вскрытия закрытого ключа, при вероятности успеха 1-10-4, действительно составляет 226. Однако при соблюдении упомянутых выше требований по выработке ключевого материала вероятность обнаружения таких ключей равна 2-4352, то есть в 24096 раз меньше, чем если просто попытаться угадать секретный ключ с первой попытки.

К работам, относящимся к модели со связанными ключами, относится также и работа [Fle], наделавшая в 2010 году много шума в российских электронных изданиях, не страдающих от привычки внимательно проверять материал в процессе гонки за сенсациями. Результаты, представленные в ней, не были подкреплены каким-либо сколь-нибудь строгим обоснованием, зато содержали громкие заявления о возможности взламывать государственный стандарт Российской Федерации на слабеньком ноутбуке за считанные секунды – в общем, статья была написана в лучших традициях Николя Куртуа. Но, несмотря на совершенно очевидную мало-мальски знакомому с основными принципами научности публикаций читателю безосновательность статьи, именно для успокоения российской общественности после работы [Fle] Рудским был написан подробный и обстоятельный текст [Rud1], содержащий всесторонний анализ данной недостатьи. В статье с говорящим названием "О нулевой практической значимости работы «Key recovery attack on full GOST block cipher with zero time and memory»" приводится обоснование того, что средняя трудоемкость приведенного в [Fle] метода не меньше, чем трудоемкость полного перебора.

Сухой остаток: какова стойкость на практике?

В заключение приведем таблицу, содержащую данные обо всех известных международному криптографическому сообществу результатах строго описанных и обоснованных атак на ГОСТ 28147-89. Отметим, что сложность приводится в операциях зашифрования алгоритма ГОСТ 28147-89, а память и материал указаны в блоках алгоритма (64 бита = 8 байт).

| Атака | Трудоемкость | Память | Требуемый материал |

| Исобе | 2224 | 264 | 232 |

| Динур-Данкельман-Шамир, FP, 2DMitM | 2192 | 236 | 264 |

| Динур-Данкельман-Шамир, FP, low-memory | 2204 | 219 | 264 |

| Динур-Данкельман-Шамир, Reflection, 2DMitM | 2224 | 236 | 232 |

| Динур-Данкельман-Шамир, Reflection, 2DMitM | 2236 | 219 | 232 |

| Полный перебор | 2256 | 1 | 4 |

| Количество наносекунд с возникновения Вселенной | 289 |

Несмотря на достаточно масштабный цикл исследований в области стойкости алгоритма ГОСТ 28147-89, на данный момент не известно ни одной атаки, условия для осуществления которой являлись бы достижимыми при сопутствующих длине блока в 64 бита эксплуатационных требованиях. Вытекающие из параметров шифра (битовая длина ключа, битовая длина блока) ограничения на объем материала, который может быть обработан на одном ключе, существенно строже минимального объема, который необходим для осуществления любой из известных на данный момент атак. Следовательно, при выполнении существующих эксплуатационных требований ни один из предложенных к настоящему моменту методов криптоанализа ГОСТ 28147-89 не позволяет определять ключ с трудоемкостью меньшей полного перебора.

В следующей части статьи в нашем блоге мы планируем обсуждение возможностей создания быстрых реализаций ГОСТ 28147-89.

Литература

[ГОСТ] Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования. Ссылка.

[ТК26] О деятельности по международной стандартизации алгоритма шифрования ГОСТ 28147-89. Ссылка.

[ESP] Комбинированный алгоритм шифрования вложений IPsec (ESP) на основе ГОСТ 28147-89. Ссылка.

[CPDN] Интерфейс криптопровайдера "КриптоПро CSP 3.6". Описание функции CPEncrypt. Ссылка.

[ISO] ISO/IEC JTC 1/SC 27 Standing Document 12.

[Khovr] Related-key Cryptanalysis of the Full AES-192 and AES-256. Alex Biryukov, Dmitry Khovratovich // Advances in Cryptology – ASIACRYPT 2009.

[Cid] C. Cid and G. Leurent. An Analysis of the XSL Algorithm. In B. Roy, editor, Proceedings of Asiacrypt 2005, LNCS, volume 3788, pages 333–352, Springer-Verlag,2005.

[Cour1] N. Courtois. Security Evaluation of GOST 28147-89 In View Of International Standardisation. Cryptology ePrint Archive 2011/211.

[Cour2] N. Courtois. M. Misztal, First Differential Attack On Full 32-Round GOST, in ICICS’11, pp. 216-227, Springer LNCS 7043, 2011.

[Cour3] N. Courtois. M. Misztal, Differential Cryptanalysis of GOST. Cryptology ePrint Archive 2011/312.

[Cour4] N. Courtois. Algebraic Complexity Reduction and Cryptanalysis of GOST. Cryptology ePrint Archive 2011/626.

[Cour5] N. Courtois. An Improved Differential Attack on Full GOST. Cryptology ePrint Archive 2012/138.

[Cour6] N. Courtois. Low-Complexity Key Recovery Attacks on GOST Block Cipher. Cryptologia Volume 37, Issue 1, 2013.

[DDS] I. Dinur, O. Dunkelman, A. Shamir. Improved Attacks on Full GOST. FSE 2012, LNCS 7549, pp. 9-28, 2012 (доступна также ранняя версия).

[Fle] E. Fleischmann, M. Gorski, J.-H. Huhne, S. Lucks. Key Recovery Attack on full GOST Block Cipher with Zero Time and Memory, WEWoRC, 2009.

[Isobe] T. Isobe. A Single-Key Attack on the Full GOST Block Cipher. FSE 2011. LNCS, vol. 6733, Springer, 2011, pp. 290–305.

[R] Y. Ko, S. Hong, W. Lee, S. Lee, J.-S. Kang. Related Key Differential Attacks on 27 Rounds of XTEA and Full-Round GOST. In: Roy, B.K., Meier, W. (eds.) FSE 2004. LNCS, vol. 3017, pp. 299–316. Springer, Heidelberg (2004).

[Rud1] V. Rudskoy. On zero practical significance of “Key recovery attack on full GOST block cipher with zero time and memory. Cryptology ePrint Archive 2010/111.

[Rud2] V. Rudskoy, A. Dmukh. Algebraic and Differential Cryptanalysis of GOST: Fact or Fiction. Proceedings of CTCrypt 2012.

[ZhuGong] B. Zhu, G. Gong. Multidimensional Meet-in-the-Middle Attack and Its Applications to GOST, KTANTAN and Hummingbird-2. Cryptology ePrint Archive 2011/619.

[ДмухМаршалко] А. Дмух, Д. Дыгин, Г. Маршалко. О возможности модификации алгоритма шифрования ГОСТ 28147-89 с сохранением приемлемых эксплуатационных характеристик. Материалы конференции Рускрипто-2013.

[П] М. Пудовкина, Г. Хоруженко. Атака на шифрсистему ГОСТ 28147-89 с 12 связанными ключами. Матем. вопр. криптогр., 2013, 4, 2, 127—152.

[Руд1] В. Рудской. О некоторых подходах к оценке эффективности методов криптографического анализа, использующих связанные ключи. Материалы конференции Рускрипто-2011.

[Руд2] В. Рудской. Обзор последних публикаций по криптографическим исследованиям алгоритма шифрования ГОСТ 28147-89. Материалы конференции Рускрипто-2012.

Некоторые статьи и комментарии в сети:

2) http://lukatsky.blogspot.ru/2011/05/28147-89.html

3) http://iso27000.ru/novosti-i-sobytiya/zzz

4) http://www.itsec.ru/articles2/crypto/gost-28147-89-vzloman/

5) http://infoch.info/view_new.php?id=55

6) http://www.securitylab.ru/news/405678.php

7) http://www.iso27000.ru/novosti-i-sobytiya/zzz

8) http://habrahabr.ru/post/134037/

9) http://reply-to-all.blogspot.ru/2011/07/28147-89.html

10) http://apmi.bsu.by/blog/cryptology/gost-boxes.html

Алексеев Е.К., к.ф.-м.н.

Смышляев С.В., к.ф.-м.н.